책소개

위기의 순간 빛을 발하는 CLI 활용 완벽 가이드!

이 책은 사이버 보안 운영자를 위한 실무 지침서다. 리눅스 명령과 bash 셸을 활용해 자료 수집, 로그 분석, 침입 탐지, 역공학, 보안 관리 같은 작업을 수행하는 방법을 소개한다. 실용적인 예제로 명령줄이 제공하는 풍부한 기능을 살펴보며, 고급 도구에서 제공하는 보안 기법에 관한 통찰도 제공한다. 명령줄 인터페이스(CLI)를 활용하면 복잡한 기능도 간단한 코드로 구현할 수 있다. 명령줄 활용 능력을 키워 보안 운영 난제를 bash로 해결하는 ‘마법’을 체험하길 바란다.

이 책에서 다루는 내용

추천사

그동안 주목받지 못했던 보안 분야에 귀중한 책! 이 책으로 셸을 활용해 보안을 강화하는 툴킷을 구축하길 바란다.

_ 쳇 레이미, IT 아키텍트, bash 개발 관리자, 케이스 웨스턴 리저브 대학교

이 책이 소개하는 기술과 기법은 모두 유용하며 실용적이다. 네트워크 시스템과 보안 분야에서 일하는 모든 이에게 권한다.

_ 에릭 쿠퍼, 아마존 독자

저자소개

저자

저자

폴 트론코네

15년 넘게 사이버 보안과 IT 분야에서 일했다. 2009년 자신이 설립한 Digadel Corporation(https://www.digadel.com)에서 독립 사이버 보안 컨설팅 및 소프트웨어 개발을 수행한다. 페이스 대학교에서 컴퓨터 과학 학사 학위를, 뉴욕 대학교(전 폴리테크닉대학교)에서 컴퓨터 과학 석사 학위를 받았으며, 공인 정보 시스템 보안 전문가(CISSP) 자격도 있다. 폴은 취약점 분석가, 소프트웨어 개발자, 모의 침투 검사자, 대학교수 등 다양한 역할을 수행했다. 그와 만나고 싶다면 링크드인(www.linkedin.com/in/paultroncone)을 방문하기 바란다.

저자

저자

칼 앨빙

광범위한 업계 경력을 지닌 교사이자 연구자, 소프트웨어 기술자이다. 『bash Cookbook』(O’Reilly, 2017) 공동 저자이며 크고 작은 여러 기업에서 소프트웨어 개발을 담당했다. 수학 학사 학위와 국제 경영 석사(MIM) 학위, 컴퓨터 과학 박사 학위를 가지고 있다. 최근에는 학계로 돌아가서, 미국 해군 사관학교에서 유명 방문 교수(Distinguished Visiting Professor)로서 프로그래밍 언어, 컴파일러, 고성능 컴퓨팅, 고급 셸 스크립팅 강좌들을 진행한다. 현재 미국 해군 대학원 데이터 과학 및 분석 그룹의 연구 교수이다. 링크드인(www.linkedin.com/in/albing)과 개인 웹사이트(www.carlalbing.com)에서 만날 수 있다.

역자

역자

류광

IT 전문서를 주로 번역하는 전업 번역가로, 『컴퓨터 프로그래밍의 예술(The Art of Computer Programming)』 시리즈와 『Game Programming Gems』 시리즈, 『인공지능: 현대적 접근방식 제4판』, 『자바스크립트로 배우는 SICP』를 비롯해 90권 이상의 다양한 IT 전문서를 우리말로 옮겼다. 홈페이지 류광의 번역 이야기(https://occamsrazr.net)와 IT 및 게임 개발 정보 공유 사이트 GpgStudy(https://gpgstudy.com)를 운영한다.

최근작

목차

[제1부 기초]

제1장 명령줄 첫걸음

__1.1 명령줄의 정의

__1.2 왜 bash인가?

__1.3 명령줄 표시 방식

__1.4 Windows에서 리눅스와 bash 실행

__1.5 명령줄의 기초

__1.6 요약

__1.7 실습

제2장 bash의 기초

__2.1 출력

__2.2 변수

__2.3 입력

__2.4 조건 분기

__2.5 루프 반복

__2.6 함수

__2.7 bash의 패턴 부합 기능

__2.8 처음 만드는 스크립트—운영체제 종류 검출

__2.9 요약

__2.10 실습

제3장 정규 표현식 기초

__3.1 사용할 명령들

__3.2 정규 표현식 메타문자

__3.3 요약

__3.4 실습

제4장 공격과 방어의 원칙들

__4.1 사이버 보안

__4.2 공격 수명 주기

__4.3 요약

[제2부 bash를 이용한 사이버 보안 방어 작전]

제5장 자료 수집

__5.1 사용할 명령들

__5.2 시스템 정보 수집

__5.3 파일 시스템 검색

__5.4 자료 전송

__5.5 요약

__5.6 실습

제6장 자료 처리

__6.1 사용할 명령들

__6.2 필드들이 구분된 파일의 처리

__6.3 XML 처리

__6.4 JSON 처리

__6.5 자료 취합

__6.6 요약

__6.7 실습

제7장 자료 분석

__7.1 사용할 명령들

__7.2 웹 서버 로그와 친해지기

__7.3 자료의 정렬 및 재배열

__7.4 특정 항목의 빈도 구하기

__7.5 수치 합산

__7.6 자료를 히스토그램으로 표시

__7.7 자료에서 유일한 항목 찾기

__7.8 비정상적인 자료 식별

__7.9 요약

__7.10 실습

제8장 실시간 로그 감시

__8.1 텍스트 로그 감시

__8.2 Windows 로그 감시

__8.3 실시간 히스토그램 생성

__8.4 요약

__8.5 실습

제9장 도구: 네트워크 모니터

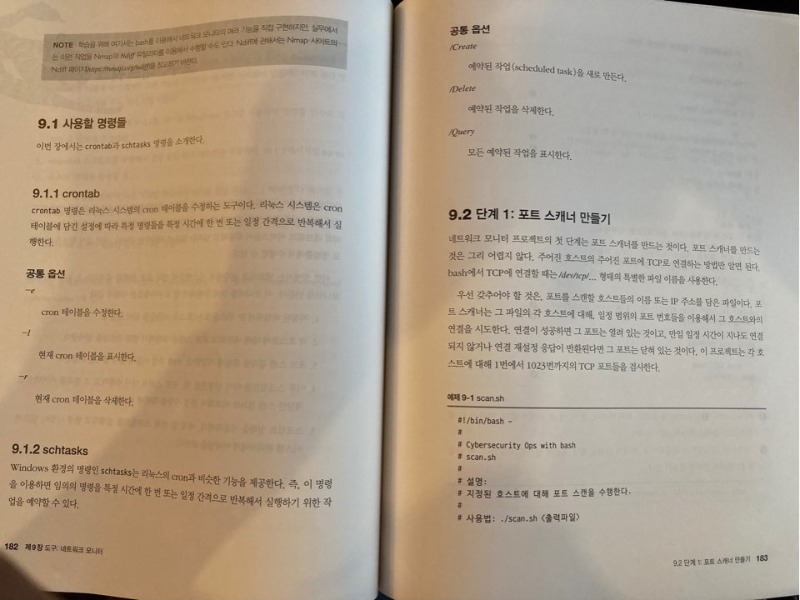

__9.1 사용할 명령들

__9.2 단계 1: 포트 스캐너 만들기

__9.3 단계 2: 기존 출력과 비교

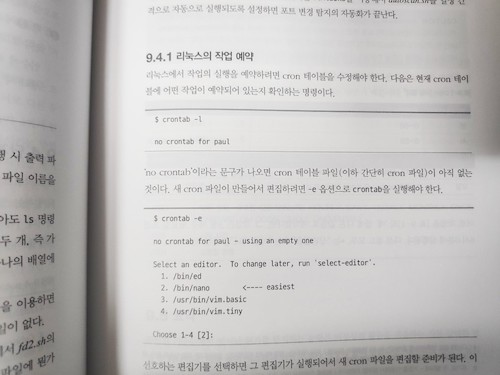

__9.4 단계 3: 자동화와 통지

__9.5 요약

__9.6 실습

제10장 도구: 파일 시스템 모니터

__10.1 사용할 명령들

__10.2 단계 1: 파일 시스템의 기준선 생성

__10.3 단계 2: 기준선과 달라진 점 찾기

__10.4 단계 3: 자동화와 통지

__10.5 요약

__10.6 실습

제11장 악성 코드 분석

__11.1 사용할 명령들

__11.2 역공학

__11.3 문자열 추출

__11.4 명령줄로 VirusTotal과 상호작용하기

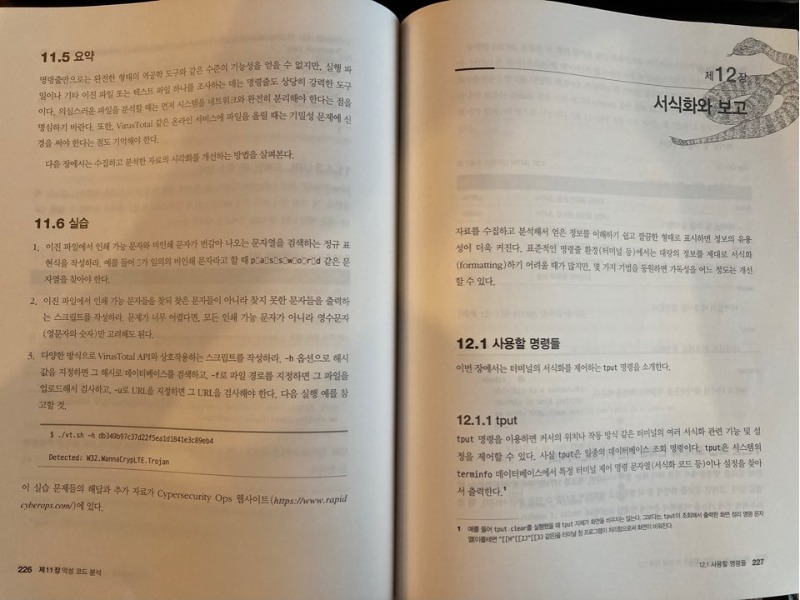

__11.5 요약

__11.6 실습

제12장 서식화와 보고

__12.1 사용할 명령들

__12.2 화면 표시 및 인쇄를 위한 HTML 서식화

__12.3 현황판(대시보드) 만들기

__12.4 요약

__12.5 실습

[제3부 bash를 이용한 모의 침투]

제13장 정찰

__13.1 사용할 명령들

__13.2 웹 페이지 가져오기

__13.3 배너 자동 조회

__13.4 요약

__13.5 실습

제14장 스크립트 난독화

__14.1 사용할 명령들

__14.2 구문 난독화

__14.3 논리 난독화

__14.4 암호화

__14.5 요약

__14.6 실습

제15장 도구: 명령줄 퍼저

__15.1 구현

__15.2 요약

__15.3 실습

제16장 거점 확보

__16.1 사용할 명령들

__16.2 명령문 한 줄짜리 뒷문

__16.3 커스텀 원격 접속 도구

__16.4 요약

__16.5 실습

[제4부 bash를 이용한 보안 관리]

제17장 사용자, 그룹, 권한

__17.1 사용할 명령들

__17.2 사용자와 그룹

__17.3 파일 권한과 접근 제어 목록

__17.4 다수의 파일에 대한 권한 수정

__17.5 요약

__17.6 실습

제18장 로그 항목 기록

__18.1 사용할 명령들

__18.2 Windows 로그 기록

__18.3 리눅스 로그 기록

__18.4 요약

__18.5 실습

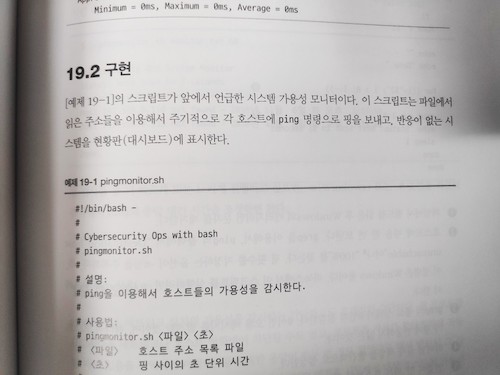

제19장 도구: 시스템 가용성 모니터

__19.1 사용할 명령들

__19.2 구현

__19.3 요약

__19.4 실습

제20장 도구: 소프트웨어 목록

__20.1 사용할 명령들

__20.2 구현

__20.3 그 밖의 소프트웨어 식별

__20.4 요약

__20.5 실습

제21장 도구: 시스템 구성 검증

__21.1 구현

__21.2 요약

__21.3 실습

제22장 도구: 계정 감사

__22.1 Have I Been Pwned? 사이트

__22.2 패스워드 침해 여부 점검

__22.3 이메일 주소 침해 여부 점검

__22.4 요약

__22.5 실습

독자리뷰

이 책은 시스템 관리자와 보안 분야 관리자에게 관련 분야에서 bash 쉘 스크립트를 활용하는 실용적 기술을 다룬다.

저자가 제시하는 주요 활용 분야는 자료수집, 로그 분석, 포트 스캐너 , 악성코드 분석, 침입 탐지, 모의 침투이다.

로그 분석이나, 파일 시스템 모니터링에서 Awk, cut, join, sed, tail 과 같은 유틸리티와 결합하여 bash 쉘 스크립트는 진가를 발휘한다.

특히 스크립트로 로그 분석 자료를 히스토그램화 하는 예제는 인상 깊다.

책에 나와 있는 스크립트 예제를 잘 활용해도 전문가로 성장할 수 있으리라 여겨진다.

한빛미디어 <나는 리뷰어다> 활동을 위해서 책을 제공받아 작성된 서평입니다.

처음엔 실무에 가까운 시스템 보안 운영이나 보안 조치, 취약점 점검 등에 대한 내용이 많을 것 같았다. 하지만 결론적으로는 보안 운영을 하기 위한 기초적인 개념과 명령어, 도구 작성 방법들을 소개해주는 게 대부분이라고 보면 될 것 같다. 강력하고 쉽고 많이 사용되는 bash의 기본적인 문법과 다양한 명령어 스크립트를 만들고 로그를 탐색할 수 있는 방법에 대해 실습을 통해 쉽게 배울 수 있다. 초반에는 개념 설명 등이 많지만 후반에 사용자, 접근 권한, 접근제어 등 도구에 관한 내용은 좀 장황하다는 생각이 들기도 한다. 악성코드 분석도 책 한 권으로 부족한 내용이지만, virus total을 사용하는 방식으로 설명해준다. 아쉽긴 했지만 현재 업무 관련해서 팀 내에서 실제로 한번 제품에 적용해볼까 고민했던 내용이긴 하다. 전반적으로 bash나 실무 입문자를 위한 책이라고 보면 될 것 같다. 중급자 이상에서도 bash를 제대로 배우지 않고 있던 코드를 뜯어고치며 구글링해가면서 부분적으로 사용했다면 새롭고 괜찮은 내용이 꽤 있을 것 같다. bash로 json을 처리하는 방법이라든지 데이터를 보기 좋게 정렬하고 그래프 등으로 시각화하는 방법들은 시도도 안 해봤던 내용이긴 하다. 보통 개발하고 있는 패키지의 언어로 기능을 만들지 직접 bash로 만들 이유는 없었기 때문이다. 하지만 bash에서 간단하게 사용이 가능하다면 훨씬 접근성이 좋을 것 같다는 생각도 든다.

*한빛미디어 <나는 리뷰어다> 활동을 위해서 책을 제공받아 작성된 서평입니다.

이번에 받은 책은 "Cybersecurity Ops with bash(bash를 활용한 사이버 보안 운영)"입니다.

실무에서 리눅스 및 윈도우 서버를 운영하다가 보면 각 명령어를 이용한 로그 또는 자료 수집 등을 해야 하는 경우가 종종 있는데 이번 책은 실무자(보안 담당자)가 업무에 활용하기 굉장히 유용한 책입니다.

책은 꼭 사전 지식이 없더라도 각 명령어를 어느 시점에 사용할 수 있는지 자세히 설명해 주고 있으며, 각 항목에서는 사용할 수 있는 명령어 및 명령어 옵션을 설명하고 있습니다. 또한 각 옵션을 어느 상황에서 적절히 사용할 수 있는지 예제 스크립트까지 설명하고 있습니다.

모든 명령어를 다 숙지하지 않더라도 필요하다고 생각되는 목차에 표시를 해주도 두고두고 보면 굉장히 도움이 될 수 있는 책입니다.

또한 실습을 하면서 독자가 한 번씩 생각할 수 있도록 최종 요약 및 실습 문제도 있습니다.

그러므로 각 명령어의 스크립트 및 실습 예제를 전체적으로 습득하기 위해서는 적절한 시간을 두고서 천천히 습득해 나아가면 좋을 듯합니다.

책은 다음 목차로 내용을 설명하고 있으며, 평소에 관심이 있던 부분부터 보더라도 무리가 없게 구성이 되어 있습니다.

제1부 기초

제2부 bash를 이용한 사이버 보안 방어 작전

제3부 bash를 이용한 모의침투

제4부 bash를 이용한 보안 관리

개인적인 관심으로는 4부가 관심이 있던 항목으로 저 같은 경우 4부터 책을 읽어 보았는데 그 후에 1,2,3부를 읽어도 전혀 무리가 없었습니다.

기초에서는 각 독자가 실습할 수 있는 환경을 구성할 수 있도록 친절하게 설명이 되어 있어서 그동안 읽었던 다른 번역서에 비해서 독자 친화적인 책이었습니다.

책을 읽어 보면 저자가 평소에 어떤 부분에 고민이 많았으며, 책을 읽는 독자들 또한 저자와 비슷한 고민을 많이 한 사람들일거라는 전제하에 작성하였다는 느낌이 많이 들었습니다.

한빛미디어로 부터 책을 지원 받아 작성된 리뷰입니다.

해당 도서는 리눅스 bash 쉘의 기본적인 사용법과 활용법에 대해서 다룬다.

리눅스 마스터 준비하시는 분들에게 추천한다.

목차

[제1부 기초]

제1장 명령줄 첫걸음

제2장 bash의 기초

제3장 정규 표현식 기초

제4장 공격과 방어의 원칙들

[제2부 bash를 이용한 사이버 보안 방어 작전]

제5장 자료 수집

제6장 자료 처리

제7장 자료 분석

제8장 실시간 로그 감시

제9장 도구: 네트워크 모니터

제10장 도구: 파일 시스템 모니터

제11장 악성 코드 분석

제12장 서식화와 보고

[제3부 bash를 이용한 모의 침투]

제13장 정찰

제14장 스크립트 난독화

제15장 도구: 명령줄 퍼저

제16장 거점 확보

[제4부 bash를 이용한 보안 관리]

제17장 사용자, 그룹, 권한

제18장 로그 항목 기록

제19장 도구: 시스템 가용성 모니터

제20장 도구: 소프트웨어 목록

제21장 도구: 시스템 구성 검증

제22장 도구: 계정 감사

제 1부에서는 기본적인 bash 명령어를 다루게 된다

제 2부에서는 로그 확인법, 로그 분석, 보고서 작성을 다루게 된다

제 3,4부는 실무에서 사용하는 기술을 실습하게 된다.

좋았던점

원도우에서도 실습을 할수있게 git bash나 wsl 설치법을 간단하게 안내를 해주는 것이 좋았다.

아쉬웠던점

독자의 대상을 조금 낮추어야 된다고 본다.

홈페이지는 중고수용으로 되어있는데 중수용으로 조금 낮추어 주면 좋겠다는 생각이 들었다

"한빛미디어 <나는 리뷰어다> 활동을 위해서 책을 제공받아 작성된 서평입니다."

대상 독자

- 셸 스크립트/Bash의 기초 지식이 있는 분

좋은 점

- 실용적인 예제를 통해서 바로 실무에 사용 가능

개인적인 생각으로 이 책에서 CLI의 장점을 잘 보여주는 부분은 5~7장이다.

"제5장 자료 수집, 제6장 자료 처리, 제7장 자료 분석"

파일을 찾고, 텍스트 기반의 자료를 정리하고, 추출할 수 있는 점을 보여준다.

GUI를 통해서는 매우 귀찮은 일들을 CLI 환경에서 빠르게 처리 할 수 있다는 것을 잘 보여주는 부분이라 생각한다.

"제16장 거점 확보" 이 부분도 실제 많이 사용하는 부분이기 때문에

아쉬운 점

- 독자의 대상이 모호함

사이버 보안 운영이라 이야기하긴 했지만, 전문가에겐 아쉽고, 초보자에겐 어려운 중급/실무자에게 적합한 책이 아닐까 싶다.

장/단점

- 구성이 학습지의 형태와 비슷하기에 편하게 읽기에는 불편하나 학습적인 부분에선 장점이라 하겠다.

사용법을 보여주고 마지막 실습 문제를 통해서 응용 할 수 있는 기회를 만들어줌

총평

요즘 대부분의 개발도구와 환경이 GUI를 기반인 경우가 대부분이다.

결국 그 안에서 터미널을 통해 GUI의 답답한 부분을 달래고 있던 차에 만나게 된 책이라 오래간만에 즐겁게 읽었다.

정규표현식은 큰 텍스트 파일들을 건드릴 때 빼고는 거의 잊고 지냈고, 잘 안 쓰게 된 명령어들을 다시 만나게 되니 반가웠고, 실용적인 스크립트로 더 게을러질 수 있게 되어 기쁘다?!

위에 말한 기초적인 지식이 있는 사람들이라면 가볍고 즐겁게 읽을 수 있으리라 생각된다. Happy hacking!

여담

- 인쇄의 문제인지 의도한 것인지 모르겠지만 p31 페이지의 인쇄가 흐려 눈의 피로도 급상승 ㅠㅠ

지루한 명령어들이 마치 백과사전처럼 들어차있는 책이 아니라서 읽기 편했습니다 .

다만 "사이버 보안 운영"이 큰 글자로 있어서... 마치 이 책만 보면 어느 사이트 하나 뚫어볼 수 있나 하는 큰~ 희망을 품은 꿈나무들은 실망할 수 있겠습니다.

<이 게시물은 한빛미디어로부터 무상으로 제공받은 도서를 읽고 작성되었습니다.>

정보보안에 관심이 있거나 리눅스를 해본적이 있다면 제목부터 관심이 갔을것이다. 나도 제목에서부터 관심이 가서 이 책을 선택했는데 이 책은 bash를 잘 모르더라고 bash의 기초를 알려주기 때문에 배우고자 하는 열의를 가지고 하면 충분히 배울 수 있다. 그리고 다양한 도구들을 사용하는방법을 알려주고 여러 단계에 걸쳐 공격방법을 설명해주고 보안관리를 하는 법 등을 알려준다.

나는 이 책을 통해 cli를 다루는 능력을 향상시킬 수 있었고 평소 듣기만 했었던 bash에 대해 더욱 자세하게 알게 된 것 같다. bash를 알고싶거나 cli를 더욱 잘 다루고 싶다면 이 책을 읽어볼 것을 추천한다.

실무에서 설치 스크립트를 bash 기반으로 활용해왔습니다.

이외에도 보안과 운영 측면에서 참고할 만한 부분이 있을까 해서 책을 신청했고,

내용은 기대 이상이었습니다.

기본적인 스크립트 문법과 응용을 어떻게 하는지에 대해 상세히 서술되어있었고

특히, CLI에서의 히스토그램 시각화와 운영에 도움되는 툴들을 제작하는 부분이 도움이 되었습니다.

"사이버 보안" 과 "운영" 이라는 키워드는 bash의 활용을 어떻게 하는지를 보여줄 때를 위함이라 개인적으로 생각했습니다.

그래서 bash를 활용하고자 하시는 모든 분들에게 추천드립니다.

bash의 명령어가 어떻게 쓰일 수 있고, 어느정도로 강력한지 보여주는 책 이었습니다.

책의 뒷면에 너무 공감하는 구절이 있어 첨부하며 리뷰를 마칩니다.

"위기의 순간 빛을 발하는 CLI 활용 완벽 가이드"

보안 실무자에게 너무나도 중요하고 필요한 책이 출간되었다. 이 책을 처음 본 순간부터 침착할 수가 없었다. 그만큼 굉장한 책이기 때문이다.

우선 저자와 역자 모두 책 제목을 짓는데에 고민을 많이 했겠다라는 생각이 들었다. 그러한 이유는 이 책이 다루는 주제와 내용을 완벽하게 아우를 수 있는 한 줄의 제목이 내가 생각해도 짓기가 어려웠을 것이기 때문이다. 생각보다 내용이 광범위하다. 좀 더 깊게 다루면 그것만으로도 몇 권의 책이 더 만들어질 수 있겠다.

일단 소개를 하자면 명령줄 인터페이스(CLI)를 이용하여 보안 실무에 이용되도록 하는 것이 이 책의 목적이다. 책 제목부터 명령 셸 중 하나인 bash이다. Bash는 정말 실무에 많이 쓰고 유용한 도구이다. 이 책을 통해 tail이라는 간단해보이는 프로그램조차 C로 엄청난 양으로 구현되었다는 것도 알 수 있었다. 저자의 말처럼 간단한 도구를 그냥 이용하는 것이 아니라 그것이 작동하는 원리와 구조를 알아야 한다. 그래야 더욱 적절한 시점에 효율적인 방법으로 도구를 사용할 수 있다. 기계적인 사용은 스크립트 키디나, 코드 몽키와 다를 바 없지 않겠는가

리눅스 명령부터 공부를 하는데 리눅스를 조금이라도 접해본 사람이라면 충분히 이해할 수 있는 내용이다. 보안이라고 해서 엄청나게 난해한 코드와 복잡한 수학적 알고리즘으로 접근하는 방식은 아니다. 심지어 리눅스 셸의 문법까지 배운다. 기초를 다지기에도 좋다고 생각한다. 특히 신입 직원이 들어왔을 때 교육하기에는 이보다 더 좋은 책이 없을 것이라고 장담한다. 고가의 CISSP나, 어려운 보안 기사 말고, 리눅스 마스터 정도가 교육하기에 적당한 책이었다. 경력자들도 기초를 다시 한번 되새기는 계기가 되지 않을까?

이 책을 또 추천하게 되는 이유는 아주 최신의 내용을 담고 트렌드도 녹여내고 있기 때문이다. 윈도우의 가장 큰 최근 혁신 중 하나는 다크 모드 지원이나 밋밋했던 아이콘의 변화가 아니라 WSL 2의 지원이다. 이로써 개발자들에게 굉장한 생산성을 가져다주었을 것이다. 이 책은 이런 내용까지 담고 있다. 물론 처음 책을 썼을 때는 저자들이 여기까지 생각은 못했겠지만 리눅스에서만 쓰이는 bash가 아니라 윈도우에서 쓰이는 bash 사용 방법을 다루고 있다. 진짜 이 책의 가치는 여기에 있는지도 모르겠다. 저자들이 다양한 환경에서 bash를 다룰 수 있는 방법을 제시했으니 이에 맞게 실무에 사용하는 사람은 응용력을 이용해 가지가지의 케이스를 고안해낼 수 있겠다.

아파치 웹 서버 로그를 다루는 방법이 등장하는데 이 정도는 많이 알고 있을 것이다. 그럼에도 이러한 대표적 사례의 제시는 다른 프로그램과 환경에서 적용하는데 큰 도움이 될 것이다. 웹 서버 로그의 특정 항목을 명령줄의 옵션 설명도 잘 되어있다. 윈도우 서버의 로그, 즉 이벤트 로그에 접근하는 방법 또한 최소한 나에게는 아주 신선했다.

사이버 보안에서 책임져야 할 복잡한 부분을 파이프를 활용한 한 줄의 명령문, 또는 이것들의 집합이 만들어 낸 스크립트를 상세히 설명했다. 아주 보물같은 부분이다. 친절하게도 거의 코드 바이 코드라고 할 수 있을 만큼 독자를 혼란스럽게 하지 않는다.

또 다른 추천 포인트는 정규표현식에 있다. 나의 자만인지는 모르겠으나, 나는 일을 하면서 자연스럽게 정규표현식을 어렵지 않게 배웠고 재미있으며 편리하게 사용하고 있다. 정규표현식은 보안에서 아주아주아주 중요하다. 정규표현식을 한 권으로 다룬 책도 많은데 여기에서는 요약으로 필요한 부분을 배울 수 있다. 그런 책들이 필요한 부분도 있겠지만 일단 우선순위에 따라 배우자면 이게 맞다.

온라인 상용 도구인 VirusTotal을 연계한 부분이라든지, 자동화, 서식화 등 유용한 기술과 방법이 그 외에도 많다. 또 하나 추가하자면 난독화 기법을 배울 수 있다는 점이다. 사실 난독화가 필요하지 않을 수도 있다. 왜냐하면 그 코드를 외부인이 보면 안되겠지만 일단 동료들도 이해를 해야하기 때문이다. 그럼에도 불구하고 중요한 순간에는 필요할 날이 올것이라고 본다.

시각화 부분도 전혀 생각지 못했는데 놀라게 되었다. 이런 방법도 있었구나!라고 깨달았다. 사실 명령줄의 큰 단점이 시각화니까 말이다. 더욱 놀라운 내용으로 채워져있지만 자세한 내용은 책을 통해 확인하기 바란다. 내가 너무 흥분한 나머지 감탄사라든지, 표현을 과하게 썼지 않았나라는 느낌이 든다. 그러나 진짜 보안에 관심이 있고 당장 그 일을 처리해야하는 사람이라면 나처럼 같은 반응을 보였을 것이라는 예상을 해본다.

![[크기변환]KakaoTalk_20200531_203202139.jpg](https://www.hanbit.co.kr/data/editor/20200531205820_twbcuzmn.jpg)

예전 MS-DOS운영체제 세대 개발자들이라면 아니 현재도 Linux의 GUI가 아닌 Command Line Interface(명령줄 모드)를 사용하는 개발자 혹은 시스템 엔지니어들이라면 커맨드 라인에 명령을 입력해서 실행하는 느낌이 속도면에서 얼마나 빠르고 키보드 입력하는 재미가 어떤지 알고 있지 않을까?!

아직 Windows의 명령 프롬프트를 많이 사용하시는 분들이 대개 그렇듯... 바로 그 느낌 그대로 보안관리를 깜박이는 프롬프트 명령어를 사용해서 작업하는 방법을 익힐 수 있을 것이다.

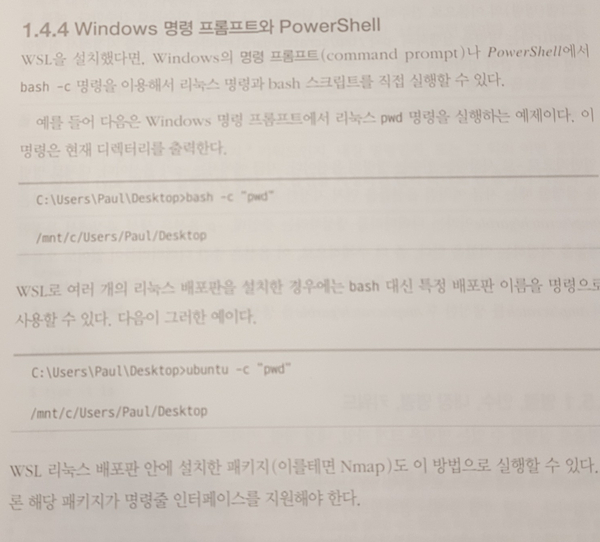

또한 Microsoft의 WLS(Windows Subsystem for Linux)이라는 윈도즈에서 리눅스 명령을 cmd, powershell 등을 통해 직접 실행할 수 있는 툴 외에도

Git Bash, Cygwin 등 Windows에서 리눅스 명령을 사용할 수 있게 해주는 툴을 이용한 사용법은 중. 후반부에 설명되는 '모의 침투', '보안관리' 등을 우리가 일상에서 사용하는 Windows system 하에서 손쉽게 수행해볼 수 있도록 함과 동시에 실제 보안. 관제 업무에 충분히 활용해 볼 수 있을 것이다.

개발자들에게도 bash 명령을 포함한 CLI 도구의 활용은 필수 요소라고 생각한다. 특히나 클라우드로 인해 백엔드 개발자가 인프라까지 전담하는 경우도 많다보니 CLI 환경은 백엔드 개발자에게도 굉장히 밀접하다. 나는 지금껏 bash에 익숙하다고 생각해왔지만 실상을 들여다보면 기본이 많이 부족한 상태에서 서버 운영을 해왔던 것 같다.

서버에 이슈가 생겨 트러블 슈팅이 필요한 경우 원하는 정보를 수집하거나 스크립트를 작성할 때 항상 구글에 접속하여 원하는 명령어를 찾을 때까지 검색을 하는 경우가 대부분이다.

예를들어 찾고자 하는 텍스트가 포함된 파일들을 검색하고 싶은데 명령어를 만들 수 없어서 하나씩 찾을 때도 있고, find 명령을 사용한다는 것을 알고 있어도 조건을 만들지 못해 원하는 find 명령을 찾는데 시간을 허비하는 경우가 많다.

최근들어 서버에 접속해서 이러한 반복적인 작업을 하는 경우가 굉장히 빈번했다. 그러다보니 bash 명령들을 잘 익혀두었다면 정말 빠르게 트러블 슈팅을 하거나 반복작업을 자동화 할 수 있었을 것 같다는 생각이 든다.

이런 시점에 찾아보게된 책이 바로 이 "bash를 활용한 사이버 보안 운영(Cybersecurity Ops with bash)"였다. 책에서는 실무에서 자주 사용되는 리눅스 명령어들과 bash 활용에 대한 꿀팁들이 가득했다. 단순하게 복붙만 하던 명령어들의 의미를 알게되니 그동안 비효율적으로 작성했던 스크립트들이 꽤 많았었다. 2>&1 과 같은 표현도 항상 기존 스크립트들을 복붙하면서 사용했었는데 의미를 알고 나서는 적재적소에 사용할 수 있게 되었고, cut 명령어나 sed 명령어를 사용해서 원하는 문자들을 치환하고 추출해낼 수 있었다.

이런 단순한 명령들을 자유자재로 사용할 수 있다면 활용도가 무궁무진할 것 같다는 생각이 든다. 책에서 얘기하는 것처럼 자료 수집부터 분석, 침입탐지 등등 CLI 만으로 굉장히 많은 것들을 해낼 수 있기 때문에 시스템 엔지니어 뿐만 아니라 백엔드 개발자들도 필수적으로 익혀야 할 기술이라고 생각한다.

책을 읽고 난 시점에도 사실 이 명령어들을 자유자재로 사용하기는 어려울 것 같지만 자주 사용될 만한 명령어들은 찾기 쉽게 잘 정리해두었고, 필요한 경우 기존보다 더 효율적으로 스크립트를 만들거나 명령어를 실행할 수 있을 것 같다. 오늘 당장 실무에서 사용해볼 수 있을만큼 실용적인 내용이라는 점이 이 책의 큰 장점이라고 생각한다.

기본부터 활용까지 설명이 잘 되어 있는 책.

보안에 대해서 알고 싶은 초보자분들에게 추천.

명령줄(command), bash, 정규표현식, 사이버 보안에 대해서 각각 열 장 정도로 간략하게 소개하는 것부터 시작합니다. bash나 보안에 대해서 잘 모르는 사람이라면 미리 다른 책이나 내용들을 확인해야 하는데 이 책에서는 소개를 하는 부분이 있기 때문에 이 앞의 내용들만 보고서도 책의 뒷부분들을 이해할 수 있게 해줍니다.

본격적으로 시작되는 2부부터는 bash를 이용한 보안관련 명령어와 로그, 모니터링 등을 소개하고, 모의침투를 예시로 한 내용들(3분)과 보안을 관리하는 부분들(4부)을 알려주게 됩니다.

아무래도 bash는 명령어(command) 기반이기 때문에 익숙하지 않으면 책을 읽을 때 지루할 수도 있을 것 같습니다. 이러한 명령어 위주의 실습은 그냥 보는 것으로는 이해도 잘 안 가고, 실제로 따라하게 되면 "아~ 이것이 이렇게 나오는 구나"라고 재미를 느낄 수 있습니다.

그 점으로 보자면 보안에 대한 내용인데다 서버가 있어야 하기 때문에 실제로 실습할 장소가 마땅치 않은 사람들이 많을 것으로 보여집니다. 실습을 도와줄 수 있는 환경이나 홈페이지를 소개해주거나 있었다면 이 책을 읽는 많은 사람들에게 좀 더 가까이 다가갈 수 있을 것 같습니다. 물론, 책의 명령어를 그대로 실행해서 결과를 볼 수 있는 공간이 따로 있다면 베스트일 것 같고요. ^^

본 리뷰는 한빛미디어로부터 도서를 지원받아 작성되었습니다.

O’Reilly의 책 답게 동물을 그려둔 깔끔한 디자인을 가지고 있다. 누가봐도 공대 냄새가 나는 무난한 느낌이 든다.

필자는 왕년에(초등학생 시절) bash 스크립트 좀 만져서 허접한 게임도 만들곤 했다. 하지만, 당연하게도 이 책에 나오는 노하우와 다양한 기술들은 신세계와 같았으며, 필자의 지식은 그저 빙산의 일각에 불과할 뿐이었다. 인터넷에 제대로 정리되어 있지도 않은 다양한 노하우와 이론들, 이른바 ‘꿀팁’들을 얻어갈 수 있는 매우 좋은 책이라 생각한다.

이 책을 접한지 근 한달 정도가 지난 지금, 확실히 bash 스크립트의 활용도가 올라갔다. 이전에는 일명 ‘노가다’로 불리는 반복작업을 통해 해결하던 문제와 에디터를 이용한 편법으로 수행하던 데이터 추출/처리/분석 작업을 훨씬 편하고 쉽게 진행할 수 있었다. 조금의 과장을 보태면 필자가 지금까지 읽은 기술서 중에 가장 크 도움이 되었다고도 말할 수 있을 정도이다. 개발자 또는 보안 전문가 또는 이를 꿈꾸는 학생은 꼭 읽어봐야 할 것이라 생각한다.

지금까지 컴퓨터를 만지면서 한 번도 경험해 보지 못 한 편리함을 경험할 수 있게 해 준 책이다. 컴퓨터를 제대로 활용하지 못 해서 걱정인 사람이라면 한 번쯤 읽어볼 만한 것을 넘어 굉장히 유용하게 활용할 수 있을 것이라 생각된다.

우선 책 대상 독자가 입문을 위한 책이 아니다. 입문서가 아니다..(강조)

물론 1장에서 한번 짚어주긴하지만.. 부족하긴 하다... 공부 좀 더 해야겠다는 생각이 읽는 내내 든다. bash 도 그렇고 batch도 그렇고 정말 업무상 필요할 때 잠깐 필요에 의해서 사용해 본 정도라 그렇게 잘 아는 상태가 아닌 독자의 리뷰라고 봐주면 좋겠다.. (고통)

책 구성은 크게

1부 기초

2부 bash를 이용한 사이버 보안 방어 작전

3부 bash를 이용한 모의 침투

4부 bash를 이용한 보안 관리

이렇게 되어있고 세부적으로는 너무 많으니까 적지 않겠다.

본격적으로 하는 건 2부에서부터다.

1부는 제목이 기초인것 답게 기본적인 개념을 한번 짚어본다고 볼 수 있다.

그리고 2부부터 본격적으로 시작하는데 솔직히 말해서 나같이 쬐끔씩 깔짝된 사람은 어렵다... 많이 어려웠다.

그리고 실습하면서 넘어가려고 하는데 명령어를 입력했는데 에러가 뜰때마다 아주 식은땀이 좔좔흐른다.

책에서 어디에서 명령어를 입력하는지 내가 이해를 못하는 것인지 모르겠다.

조금 더 해당 공부를 조금 더 하고 봐야 되는 책이다.

입문자에게 적합하진 않은 건 분명하다.

저는 Linux를 고등학생 및 대학생 시절에 강의를 통해서 여러번 다뤄봤고 Linux 환경에서 보안작업도 몇번 해봤지만 그것은 이미 만들어진 툴들을 사용해서 해본 경험이였습니다. 그런데 드디어 제가 이 책을 통해 직접 명령어를 입력하고 도구를 만드는 작업을 할 수 있게되었습니다. 제가 이 책을 선택한 이유는 평소에 보안에 대한 관심이 많았고 Window환경뿐만 아니라 Linux 환경에서 하는보안작업을 학습해보고 싶었기 때문입니다.

이 책의 특성은 보안을 학습하기에 앞서 Linux에서 쓰이는 기본적인 명령어를 학습할 수 있다는 점, 보안을 하는 자라면 필수로 알아야 하는 보안의 목표를 설명해주는 점 그리고 Window환경과 Linux 환경을 번갈아 사용하면서 보안작업을 할 수 있다는 점이라고 생각합니다.

요즘 시대는 정보화 시대로 이제는 총,미사일이 주가 아닌 서로의 정보를 빼내면서 자신의 정보를 지키는 사이버 공간에서의 소리없는 전쟁이 벌어지고 있습니다. 이것은 단순히 국가간의 전쟁이 아닌 기업들끼리도 경쟁회사의 중요정보를 캐내는 전쟁을 하고 있으며 해커들이 자신들의 이익을 위해 무차별적으로 개인정보를 탈취하는 일이 비일비재하고 있습니다. 대기업들은 자신들의 중요정보를 보호하기 위해 정보보안전문 회사와 계약하거나 자체적으로 보안전문 인력들을 양성해서 보안을 하는 등 보안에 매우 큰 노력을 하고 있습니다. 이처럼 정보를 보호하는 것은 우리 생활에서도 매우 중요하면서도 전 시대를 통틀어 매우 중요한 기술중 하나입니다.

구성

Chapter 1: 명령줄 첫걸음

Chapter 2: bash의 기초

Chapter 3: 정규 표현식 기초

Chapter 4: 공격과 방어의 원칙들

Chapter 5: 자료 수집

Chapter 6: 자료 처리

Chapter 7: 자료 분석

Chapter 8: 실시간 로그 감시

Chapter 9: 도구: 네트워크 모니터

Chapter 10: 도구: 파일 시스템 모니터

Chapter 11: 악성코드 분석

Chapter 12: 서식화와 보고

Chapter 13: 정찰

Chapter 14: 스크립트 난독화

Chapter 15: 도구: 명령줄 퍼저

Chapter 16: 거점 확보

Chapter 17: 사용자, 그룹, 권한

Chapter 18: 로그 항목 기록

Chapter 19: 도구: 시스템 가용성 모니터

Chapter 20: 도구: 소프트웨어 목록

Chapter 21: 도구: 시스템 구성 검증

Chapter 22: 도구: 계정 감사

파트별로 나누어 봤을때 책에서 나와있는 것처럼 1~4장은 Linux 사용법과 bash등의 기초에 대해 설명하고 있고 5~12장은 파일과 네트워크 모니터링으로 수집한 악성코드를 분석하는 방법에 대해 13~16장은 암호화 명령문에 대해 17~22장은 사용자, 그룹 등의 계정에 대한 보안방법에 대해 설명하고 있습니다.

개인적인 생각으로 학습은 Linux를 1부터 시작해야하는 초보자이신 분들께서는 2장부터 시작하시면 좋을것 같고 어느정도 Linux에 대해 경험이 있으신 분들(Linux에 대해 기초적인 지식은 숙지하고 있다.)은 5장부터 시작하시되 4장을 한번 보시고 시작하시는 편이 좋을 것 같습니다.(보안을 하시려면 그래도 보안의 목표정도는 알고 계셔야지요ㅎ) 그리고 현재 Linux에 대해 지식이 어느정도 풍부하시거나 현직에서 사용하시면서 프로젝트 또는 보안쪽으로 진출을 희망하시는 분들도 5장부터 시작하시면 좋을듯 싶습니다. 중간중간 익숙한 내용들이 있으실테지만 보안쪽하고 결합해서 학습해보신다면 새로운 느낌이 들수도 있으니까요ㅎㅎ

그리고 개인적으로 약간의 단점이 대부분의 보안 관련 책들이 그렇듯 이 책에도 악용시 주의사항 같은것이 있었으면 좋겠습니다.

청소년들이나 빠르면 초등학생중에 장난을 매우 좋아하시는 사람들이 있으셔서 심각성을 모르고 이러한 기술들을 보호가 아닌 악용하시는 사람들이 더러 있는데 책의 맨 첫부분이나 끝부분쯤에 악용했을 경우 처벌내용이나 주의사항같은게 있어서 조금이라도 덜 악용하시는 사례가 나왔으면 좋겠습니다.

bash를 활용한 사이버 보안 운영

Cybersecurity Ops with bash

가볍게 생각하고 지나갔던

CLI(Command Line Interface)를

100%, 200% 활용할 수 있는 방법들을 알려주는 듯 하다.

bash는 Unix/Linux에서만

사용하는 줄 알고 있었던 독자들에게

Windows에서도 git bash나 Power Shell등을 통해

사용할 수 있다는 걸 알려주면서

각각의 OS에서 주의할 점들도

각각의 상황마다 자세히 기록해주고 있다.

bash의 시작부터, 제대로 활용하기 위한 정규표현식도 알려주며

보안의 원칙은 공격과 방어의 원칙들부터 나름 자세히 알려주는 듯 하다.

자료 수집부터, 그 자료를 처리하는 다양한 방법들.

그리고 처리한 자료들을 분석하는 방법들까지...

옮긴이의 말에서는 bash에 중심이 있다고 했지만

보안적인 측면에서도 가히 나쁘지 않은 듯 하다.

보안이라고 해서 방어만 해야할 듯 하지만

공격 방법도 기술하고 있어

이를 바탕으로 방어 측면에서도

활용할 수 있는 여지가 있어 보인다.

역시 믿고 보는 O'Reilly 의 시리즈다운 책이다.

배시를 공부할 수 있는 재미있는 책이 출간되었다. 한빛미디어에서 나온 유닉스 리눅스 셸스크립트 예제사전 를 공부한지 얼마 안되었는지 몰라도 이 책에 흥미가 가서 읽어보게 되었다.

결론적으로 이 책은 보안 공부를 한다기에도 조금 부족하고 배시를 공부한다기에도 애매한 느낌이 들었다. 보안에 대해서도 자세하게 설명하지는 않고 개략적인 설명 위주로 진행하며, bash 문법에 대해서도 간략한 방법에 대해서만 이야기해주고 있다. 따라서 bash 로 모든 보안을 해결할꺼야 하는 분들에게는 이 책을 추천하고 싶지는 않다. bash 를 까먹었거나 하는 분들이 가볍게 읽고 싶을 때 한번 읽어보면 좋을 것 같다.

다만 처음 bash(shell 스크립트) 를 접하는 사람에게는 어울리지 않는 책인 듯 싶다. bash 를 자세하게 알려주지 않기 때문에 어느 정도는 지식이 있어야 할 것 같다. 특히, 리눅스 명령어를 잘 모른다면 간단한 cli 명령어는 알아두고 볼 것을 권장하고 싶다.

마지막에 직접 실습을 할 수 있도록 퀴즈를 추가시킨점은 인상적이였다. 간단하게 한 챕터에서 배운 내용을 정리하면서 마무리 할 수 있었고, 개인적으로도 마지막 실습 문제들을 하나하나 풀어보면서 책을 재미있게 읽을 수 있었던 것 같다. 그래서 만약 이 책을 읽는다면 마지막 실습문제는 풀어볼 것을 추천하고 싶다.

책에서는 실습에 간단한 bash 기초, shell script 에서 자주 쓰이는 정규식, 보안에 대한 기본적인 개념들에 대해서 알려준다. 물론 여기서 간단하게나마 알려주기는 하지만 복습의 개념으로 인식하고 보는 것을 추천하고 싶다.

그 후 부터 스크립트를 짜기 시작하는데 2부에서는 사이버 보안 방어, 3부에서는 모의침투, 4부에서는 보안 관리에 대해서 알려준다. 이 부분을 보면 여러가지 챕터로 나누어져 있는데 보안에 대한 기본적인 지식을 얻는데 도움이 될 것으로 생각한다.

챕터당 내용 구성을 보면 먼저 리눅스/윈도우 명령어를 cli 에서 작성하는 법을 알려주고 나서 bash 코드를 짜기 시작한다. 그 후에 알려준 cli 명령어를 bash 에 옮겨서 bash script 를 짜는 방법을 알려준다. 마지막에 요약과 함께 실습 과제를 내주면서 마무리 짓는다.

작성자의 경우 보안 전문가는 아니라서 이 책이 보안에 대해서 얼마나 잘 썼는지는 사실 정확히 말은 못할 것 같다. 하지만 개인적으로는 조금 아쉬운 느낌이 많이 드는 책이였다.

그래도 bash 를 공부하고 직접 실습해보고 하는데 있어서는 정말 좋은 교본이 될 수 있을 것 같다. 다른 책들과 달리 직접 실습해 보도록 유도해주기 때문에 스스로 한번 문제를 풀어본다면 실력이 많이 늘 수 잇지 않을까 싶다.

[한줄평]

사이버 보안 정책 및 관리를 해야하는지 배울수 있는 좋은 기회가 될것입니다.

[목차구성]

[제1부 기초]

제1장 명령줄 첫걸음

제2장 bash의 기초

제3장 정규 표현식 기초

제4장 공격과 방어의 원칙들

[제2부 bash를 이용한 사이버 보안 방어 작전]

제5장 자료 수집

제6장 자료 처리

제7장 자료 분석

제8장 실시간 로그 감시

제9장 도구: 네트워크 모니터

제10장 도구: 파일 시스템 모니터

제11장 악성 코드 분석

제12장 서식화와 보고

[제3부 bash를 이용한 모의 침투]

제13장 정찰

제14장 스크립트 난독화

제15장 도구: 명령줄 퍼저

제16장 거점 확보

[제4부 bash를 이용한 보안 관리]

제17장 사용자, 그룹, 권한

제18장 로그 항목 기록

제19장 도구: 시스템 가용성 모니터

제20장 도구: 소프트웨어 목록

제21장 도구: 시스템 구성 검증

제22장 도구: 계정 감사

[이 책의 특징]

기초: 공격과 방어의 원칙, 명령줄과 bash 기초, 정규 표현식

사이버 보안 방어 작전: 자료 수집과 분석, 실시간 로그 감시, 악성 코드 분석 모의 침투: 스크립트 난독화, 명령줄 퍼징 도구, 원격 접속

보안 관리: 사용자, 그룹, 권한 관리, 장치와 소프트웨어 목록 작성

[이 책의 대상 독자]

신입 사이버 보안 운영자

bash쉘로 리눅스 명령어를 활용하고 싶은 운영자

[서평]

이책은 보안 운영자를 위한 실무 지침서이다. 하지만 스타트업에서는 개발과 운영을 같이 하는 경우가 많기 때문에 한번 읽어 보면 데브옵스하는데 도움이 된다. 이책은 크게 4파트로 구성되어 있다. 1부에서는 리눅스 기초 명령어, bash, 정규표현식 기초등, 공격과 방어의 원칙이라는 4가지의 내용으로 bash를 다루고 있다. 이책의 가장 기초이면서 중요한 부분이라고 생각한다.

2부에서는 서버 보안에 필요한 자료수집, 처리, 분석, 로그감시, 네트워크 모니터 도구, 파일시스템 모니터 도구, 악성코드, 서식화와 보고등으로 구성되어 있다. 제목에는 bash를 이용한 사이버 보안작전이라고 되어 있지만 시스템 유지관리에 필요한 모니터링 하는 방법뿐만 아니라 개발에 필요한 JSON, XML 포멧을 처리하는 방법도 소개 하고 있어 개발자들도 도움이 되는 부분입니다. 사이버 보안과 데이터 핸들링을 배울수 있다.

3부와 4부에서는 사이버 보안에 대한 실무기술을 배울수 있습니다. 보안 운영자라면 꼼꼼하게 읽어야 하는 부분입니다. 3분에서는 bash를 이용한 모의 침투 내용을 다루고 있고 4부에서는 bash를 이용한 보안 관리를 다루고 있습니다. 요즘 사이버 보안이 어느 때보다 중요합니다. 이책에서 사이버 보안에 대해서 해커들이 어떻게 서버에 침투하는지 서버 관리는 어떻게 해야 하는지 실시간 로그 감시와 악성 코드 분석등을 배울수 있어 서버를 관리하는데 도움이 될것이라 생각합니다. 처음 서버 관리를 맡은 사람이라면 이책을 통해서 어떻게 사이버 보안 정책 및 관리를 해야하는지 배울수 있는 좋은 기회가 될것입니다.

안녕하세요, 괴짜 개발자 namedboy 입니다.

최근에 머신러닝으로 보안팀과 협업을 시도하던 중에 목차가 재미있어 보이는 책을 발견했습니다.

리눅스 좀 다뤄본 선임으로서 가끔 자의 반 타의 반 후배에게 잘난 척할 때 써먹었던 명령어들이 책 초반부터 많이 보였습니다. bash 초짜에게 바로 권할 필요는 없어 보이는데, 대신 vi에 익숙해질 정도로 노하우가 쌓인 단계에 접어든 IT 업계종사자라면 재미로 봐도 좋을 정도로 책을 풀어 나갔습니다.

bash와 보안을 이 책의 키워드로 두었을 때, bash는 초보자 수준으로는 살짝 버겁고 보안은 입문자에게 적당합니다. 리눅스 입문서를 뗀 독자가 보안에 관심을 두었거나 입문서에 한 챕터 정도 나온 shell script programming을 잘 활용한 예시를 익히고자 할 때 딱 맞아 떨어집니다.

책에 나오는 shell script 예제는 주석이 친절하여 꼼꼼히 읽으면 결코 어렵지 않습니다. 보안은 여러 주제를 아주 깊이 있게 다루는 못했습니다. 저자가 욕심껏 다뤘다가는 책 두께가 저 정도로 적당할 수가 없었겠습니다. 장마다 있는 연습문제도 반드시 풀기를 권합니다. 어디를 가도 센스 있다는 소리를 들을 겁니다.

나를 개발자라고 할 수 있을지는 모르겠지만, 개발 비슷한 것들을 하다보면 command line은 필수적으로 사용하게 된다.

이 책은 리눅스 명령어들과 bash 셸을 활용하는 방법에 대해 얘기한다.

목차를 보면,

이 책에는 명령줄의 정의와 표시 방식들, 기초적으로 알아야 하는 정보들에 대해 이야기를 하며 bash를 이용한 명령어들의 쓰임과 설명들이 적혀있다는 것을 알 수 있다.

책의 해당 독자가 "컴퓨터 보안 분야에서 명령줄 활용에 숙달되고자 하는 실무자"라고 쓰여있다시피 사실 수학과를 졸업하여 python으로 알고리즘을 개발하는 나에게는 쉬운 책은 아니었다.

사이버 보안 실무자가 될 일이 없는 나로서는 이 책에 있는 용어들과 과연 친해질 수 있을까 하는 의문이 들었지만 그럼에도 불구하고 이 책을 읽은 이유는 "bash"에 대해 알고싶어서였다.

옮긴이의 말에 의하면 이 책은 대체로 사이버 보안보다는 bash에 무게중심이 있다라고 할 정도로?

비전공자가 bash의 개념을 쌓고 이거 저거 시도해볼만한 좋은 책이 아닐까 싶다.

이 책만 가지고 개념을 잡기는 어렵겠지만 처음 읽어볼만한 책인 거 같다.

평점

별 5개

리뷰

지금 이 순간에도 전 세계에서는 수많은 해킹과 개인정보 유출 사고들이 일어나고 있습니다. 저의 경우에는 몇년 전 AWS로 동아리 관리 시스템을 개발했을 때도 수많은 중국/해외 IP의 접속 시도와 공격을 받았고 집에서 운영하고 있는 라즈베리 파이에는 지금도 수백개 이상의 IP가 접속을 시도하고 있습니다. 만약 보안에 관심을 가지지 않는다면 우리도 모르는 사이에 권한이 탈취되어 개인정보나 중요한 파일이 유출될 수 있고, 만약 공격당한 PC가 GPU를 가지고 있다면 암호 화폐 채굴에 사용될 수 있습니다.

이 책은 bash를 활용해서 모니터링 및 공격의 개념을 학습 및 실습할 수 있는 책입니다. 독특한 점은 Windows와 Linux 모두 지원한다는 점입니다. wevtutil 명령어를 이용하여 Windows의 로그 파일 수집을 수행하고 schtasks 명령어를 이용하여 작업을 예약하는 등 OS에 독립적으로 실습할 수 있도록 내용을 구성했습니다. 따라서 Windows 이용자는 git bash를 이용하여 실습할 수 있고, 리눅스 사용자는 기본적인 쉘을 이용하여 실습을 진행할 수 있습니다.

구성은 크게 4개의 챕터로 나누어져 있습니다. 먼저 챕터 1에서는 조건문 반복문 등의 쉘 스크립트 기초와 사이버 보안 개론에 대해서 다룹니다. 챕터 2에서는 앞부분에서 로그 데이터를 바탕으로 xml과 json 등 다양한 데이터를 조작하는 쉘 스크립트를 작성하고 모니터링 하는 코드를 실습한 뒤, 뒷부분에서는 간단한 역공학과 Virustotal을 이용한 의심 파일/IP 검사를 수행합니다. 챕터 3은 공격 기법들의 원리를 익히고 실습하는 내용으로 구성되어 있으며 미러링, 포트 스캐닝, 코드 암호화 기법들을 익히고 백도어를 만드는 reverse SSH 등을 실습할 수 있습니다. 4장은 권한 관리와 로깅, 설치된 소프트웨어/패키지 조화 등 필요한 내용을 부록처럼 편독할 수 있도록 구성되어 있습니다.

챕터 1, 2는 실제 보안과 직접적으로 관련된 내용이라기 보다는 bash 문법에 익숙해지기 위한 부분이기 때문에 자칫 지루하게 느껴질 수 있습니다. 하지만 대다수의 실습이 웹로그나 침해 지표(IOC) 등 보안 도메인에서 이루어 지기 때문에 실습만 따라하더라도 자연스럽게 보안 지식을 얻을 수 있으며, 2장까지 마친다면 자연스럽게 쉘 스크립트를 작성하는 자신의 모습을 발견할 수 있습니다.

개인적으로 보안을 공부하고자 하는 개발자, 개인 서버에서 나만의 웹 서비스를 운영해 보고 싶은 사람, 스타트업/소규모 비즈니스에서의 IT 직원들에게 이 책을 추천해 주고 싶습니다. 특히 제대로 된 보안 공부에 앞서, 실무적으로 보안 요소들을 적용해 보고 도메인에 익숙해지기 위해 이 책을 본다면 훨씬 더 편안하게 보안 분야를 익힐 수 있을 것이라고 생각됩니다.

Off the record

이 책은 보안의 내용을 담고 있으며 네트워킹 뿐만 아니라, 파일에 대한 접근 권한, 유저 권한등 다양한 주제에 대해서 현실적인 조언 및 코드를 담고 있는 책이다. 이 책을 처음 살펴보았을 때 보안에 대해서 잘 알지 못하는 사람이라도 이 책을 보고 보안에 대한 내용을 알 수 있다는 느낌이 들었다. 또한 bash를 모르더라도 앞부분에서 bash를 활용하는 방법 및 bash를 모르더라도 기본적인 내용을 가지고 따라가다보면 코드의 내용도 알 수 있게 되어있다.

Windows10 부터 bash를 기본으로 제공하는 것을 알고있는가? 모르고 있었다면 WSL을 적극적으로 활용하면 윈도우에서도 다른 bash를 설치할 필요없이 내장된 bash를 활용할 수 있을 뿐더러 WSL은 실제로 리눅스가 돌아가기 때문에 패키지 설치도 간단하다(GUI 패키지는 아쉽게도 안됨). bash를 활용하기 위해 다른 프로그램을 설치할 필요없이 이렇게 WSL을 설치하는 방법을 알려주는 것도 매우 좋은 편집이다.

앞에서도 말했듯이 bash를 모르더라도 이부분만 보더라도 bash에 대한 기본적인 내용을 알 수 있다. 간단한 내용만 있는 것이 아니라 실제로 활용도가 높은 부분만 설명이 되어있어 초보자도 쉽게 다가갈 수 있다.

bash에 대한 기본내용을 마치면 보안에 대한 간략한 내용을 설명한다. 이 부분 역시 보안에 대해 관심이 없었거나, 관심을 가지려하는 사람들에게 보안에 대한 간략한 이야기를 들을 수 있다.

여러 파일에 대한 처리방법이나 파일에 대한 저장 방식도 소개를 해준다. 이 책은 네트워크 보안만 다루는 것이 아닌 시스템 보안에 대한 설명도 해주고 있기 때문에 보안에 대한 많은 내용과 보안을 어떻게 구현하는지에 대한 코드를 자세하게 적어놓았기 때문에 많은 도움이 될것이라 생각한다.

책 자체는 그렇게 두꺼운 책은 아니다. 하지만 이 안에 많은 내용을 담고 있기 때문에 보안에 관심이 있거나 bash를 처음 다뤄보는 사람은 이 예제를 통하여 bash이 입문하는 것도 나쁘지 않아 보인다.

요즘엔 화려한 GUI로 명령줄(Commnad)이 다소 무시된다. 어느 정도 경력이 있는 실무자도 더는 명령줄을 사용하지 않거나 그 가치를 과소평가하곤 한다.

하지만, 명령줄은 풍부한 기능을 제공하며, 모든 실무자의 도구 모음에 꼭 필요한 요소이다. 복잡한 작업을 명령줄로 수행하는 방법을 배우다 보면 운영체제가 작동하는 방식을 좀 더 잘 이해하게 된다. 유능한 사이버 보안 실무자는 단지 도구의 사용법을 아는 수준을 넘어서서 그 도구가 근복적인 수준에서 어떻게 작동하는지도 이해하게 된다.

이 책은 사이버 보안 운영자이자 실무자인 독자의 능력 향상을 위해 종교한 리눅스 명령들과 bash 셸을 활용하는 방법을 알려준다.

이 책의 초반부에는 bash의 기초를 소개한다. 정보를 화면에 출력하는 echo, 변수, 입력, 조건 분기/루프인 if, while, for, case와 함수를 어떻게 사용하는지 보여준다. 그리고 리눅스 명령줄로 많이 사용되는 것 중에 하나인 grep, awk, sed 명령어로 정규 표현식에 대한 기초를 소개해준다. 그리고 이 책은 보안에 관한 책이다 보니 보안에 대한 기초 내용을 소개한다.

그리고는 본격적으로 bash를 이용한 사이버 보안에 관한 내용을 다룬다.

각 내용에 대한 명령어 소개는 아래와 같다.

자료 수집 - bahs의 cut, file, head, windows 시스템의 reg, wevtutil 명령어와 find, grep 명령어

자료 처리 - awk, join, sed, tail, tr 명령어

자료 분석 - sort, head, uniq 명령어

실시간 로그 감시 - tail -f , wevtutil, trap 명령어

도구: 네트워크 모니터 - crontab, schtasks 명령어

도구: 파일 시스템 모니터 - sdiff, sha1sum 명령어

악성 코드 분석 - curl, xxd, egrep 명령어

서식화와 보고 - tput 명령어

그리고는 bash를 이용한 모의 침투 방법과 보안 관리 부분에 대한 내용을 다루는데, 그 내용에서도 많은 명령어의 사용법을 다룬다.

각 장의 마지막에는 각 장을 요약하는 부분과 실습을 할 수 있는 문제가 몇 문제 나와서 고민하며, 연습할 수 있는 기회를 가져다 준다. 이 책은 동작에 대한 그림이 없지만, 다양한 코드, 예제 명령줄을 통해 쉽게 이해할 수 있다.

다음달 오픈을 목표로 하는 프로젝트 진행 중이다.

이제 보안 진단을 준비할 때가 되었는데,

마침 한빛출판네트워크에서 4월의 <나는 리뷰어다> 책에 이 도서가 있길래 냉큼 신청했다.

보안이 주제이길래 어려운 내용이 많을까봐 좀 긴장했는데,

막상 책을 받아서 읽어보니 다행히도 조금 아는 부분부터 시작하더라. 마지막까지도 간간이 아는 명령이 나오더라.

다만 컴퓨터 전문 도서가 그렇듯이

리뷰 기간(2주) 동안 다 읽고 손에, 머리에 익히는 건 무리였다.

앞으로 필요하면 Cybersecurity Ops 웹사이트(https://www.rapidcyberops.com/)에 가서 봐야지.

예제 소스는 다음 위치에 있다고 한다.

https://github.com/cybersecurityops/cyber-ops-with-bash

이 책에 대하여

요즘은 명령줄(command line)이 다소 무시된다. 신입 사이버 보안 운영자는 호화로운 GUI를 갖춘 도구들에 눈을 빼앗기기 마련이다. 또한, 어느 정도 경력이 있는 실무자도 더는 명령줄을 사용하지 않거나 그 가치를 과소평가하곤 한다. 그렇지만 명령줄은 풍부한 기능을 제공하며, 모든 실무자의 도구 모음에 꼭 필요한 요소이다.

...

또한 복잡한 작업을 명령줄로 수행하는 방법을 배우다 보면 운영체제가 작동하는 방식을 좀 더 잘 이해하게 된다. 유능한 사이버 보안 실무자는 단지 도구의 사용법을 아는 수준을 넘어서서 그 도구가 근본적인 수준에서 어떻게 작동하는지도 이해한다.

맞는 말씀 하셨다.

나 역시도 명령어 쓸 일이 없다가 라즈베리파이 하면서 리눅스 명령어를 다시 쓰게 된 것 같다.

이제는 Cloud, Docker, Git 전성시대가 되면서 CLI 명령어 모르면 일이 안 될 지경이더라.

어쩌면 나 같은 라떼가 다시 힘을 발휘할 수 있어서 다행이라는 생각도 든다.

제 1부 기초

여섯 시간 안에 나무 한 그루를 베어야 한다면, 처음 네 시간은 도끼날을 갈리라.

- 출처 분명

말 그대로 '기초'를 다룬다.

내가 인터넷 검색 통해서 띄엄띄엄 알고 있던 기본 명령어에 대해 한 번에 쭉 정리가 되는 기분이었다.

각 챕터 마지막마다 실습 문제 있는 것도 좋더라.

실습 문제들의 해답과 추가 자료 있는 사이트

https://www.rapidcyberops.com

제 2부 bash를 이용한 사이버 보안 방어 작전

시스템 정보 수집을 하는 명령어를 설명하고, 이를 쉘 스크립트로 만들어서 설명하는 부분이 좋더라.

sed, tail 등의 전통 명령어와 함께, 조금 세월이 지났지만 여전히 많이 쓰이는 XML, 요즘의 트랜드인 JSON, jq에 대한 설명도 있더라. 예전 라떼 시절에, UNIX 공부하면서 구입했던 쉘 스크립트 책에는 이제 작별을 고해도 되지 않을까 싶다.

2부 뒷부분에서 모니터링 결과를 HTML 혹은 현황판 스크립트로 나오는 부분도 필요할 때 꺼내쓰면 좋을 것 같더라.

2부가 이 책에서 가장 두꺼운 부분이고, 현재 내 상황에서 가장 도움이 많이 될 부분이기도 해 보인다.

서평 제출 기간 끝나고서라도 꾸준히 보면서 실습해 보려고 한다.

제 3부 bash를 이용한 모의 침투

난독화, 암호화, 백도어 등등이 나온다.

이 부분은 보안 담당자에게 많이 유용할 듯.

직접 다 타이핑해보진 못하더라도 정독은 꼭 해봐야지.

제 4부 bash를 이용한 보안 관리

사용자, 그룹, 권한 설명부터 시작한다.

PING 명령어 설명하면서 ICMP 설명까지 연결된다던가 하는 게 좋았다.

apt, yum 등등 설명이 나온다.

이 부분도 역시 얼기설기 흩어져 있던 리눅스 관련 지식들을 한 데 엮는데 많은 도움이 되는 것 같다.

마지막으로

사이버 보안 담당자를 주 타겟으로 했다고 하지만, 이제 Application 개발자에게 CLI, bash 활용 능력은 다시 필수적이 된 것 같다. VM을 활용하고, Docker Container 활용하게 되면서 패러다임이 한 번에 쑥 바뀐 느낌이다.

맨 마지막에 있는 구문 - 즐겁게 타이핑하시길 - 을 타이핑 해봤다.

(맥북에서 하려니깐 sha1sum이 없어서, 우분투 설치된 VM 들어가서 해봤다)

$ echo 'Paul and Carl' | sha1sum | cut -c2,4,11,16

1337

---> 1337은 'leet'를 뜻한다고 하더라.

* 앞부분만 타이핑 했을 땐 이렇게 나옴.

$ echo 'Paul and Carl' | sha1sum

81d3d75c1f3a38872cf66f9a6a6a6f5017167db1 -

--> 2, 4, 11, 16번째 글자 조합하면 'leet' 나온다.

우리로 치면 '멍멍이'를 '댕댕이', '팔도비빔면'을 '괄도네넴띤'으로 바꿔 부르는 것을 'leet'라고 한다는구만.

새로운 것 또 하나 더 알았다.

* 전체 후기

1년 전에 ITS 부서에서 R&D 부서로 이동하면서 맥북을 사용하게 되었다.

앱 만들어보겠다고 예전 맥북 살 땐 없었던 CLI 명령어는 기본으로 알아야 하데?

도커를 쓰면서, git을 쓰면서, 알아두고 써야 할 게 산더미더라.

이젠 또 VM 환경으로 되어 있어서 내가 root로 들어가서 세팅한다.

root 계정은 인프라 담당자들만 갖고 있어야 하는 신성 불가침 영역인 줄 알았는데?

sudo 권한으로 이것저것 들여다봐야 하고 이제 할 일이 산적하다.

딱 시기적절한 때에 보게 된 책인 것 같다.

윈도우 명령어도 중간중간 있으니, 집에서는 윈도우 환경에서 실습해 보는 것도 괜찮아 보인다.

어설프게 조각조각 알고 있던 bash 명령어들을 모아서 정리할 수 있는 계기가 된 것 같다.

옮긴이(류광 님)가 25년 변역 경력을 가진 번역 전문가라고 하신다.

그래서 그런가, 책 읽는 동안 어색한 번역에 대한 위화감이 없었던 것 같다.

나도 25년차 되면 전문가 소리를 들을 수 있어야 할텐데, 그럴 수 있을까? 그때도 IT를 한다고 써줄 데가 있을까? 하는 생각도 들었다.

25년 차 되기까지 남은 기간이 지나온 시간보다 적다. 나는 딱히 내세울 것 없이 제너럴리스트가 되어가고 있는 게 좀 아쉽긴 하다.

아마존 리뷰를 보니 평점이 4.8점이다.

https://www.amazon.com/Cybersecurity-Ops-bash-Analyze-Command-dp-1492041319/dp/1492041319#customerReviews

아마존 책 중에 평점 4점부터 시작하는 리뷰는 거의 못 본 것 같다.

나만 좋다고 생각하는 게 아니네.

베스트 리뷰 쓴 분은 30+년 경력을 갖고 있다고 하시더라.

고루고루 인정 받은 책인 듯 싶다.

있을 건 다 있는 책임에도 불구하고 책 두께도 얇아서 휴대성이 용이한 점도 장점이다.

bash는 리눅스 계열 운영체제를 접해본 사람이라면 누구나 알고 있을 것입니다. 특히 요즘에는 윈도우에서도 WSL이라고 해서 리눅스를 사용할 수 있게 되었습니다. 실무에서 웹 개발을 하다보면 서버 관리도 어느정도 할 줄 알아야 합니다. 서버 관리의 시작이 bash라고 할 수 있습니다.

이 책에서는 bash를 활용해 사이버 보안 운영에 필요한 개념과 스크립트, 명령들을 알려주고 있습니다. 책 앞부분에서는 본격적인 보안 운영에 앞서 bash에 대한 기초를 학습할 수 있게 되어 있습니다. 요즘에는 CLI 환경의 개발(Node.js, React 등)이 많아짐에 따라 CLI환경도 많이들 익숙하실 거라고 생각합니다. 기초적인 내용들을 자세하고 쉽게 설명해주기 때문에 리눅스 초보자들도 쉽게 따라 갈 수 있습니다. 책의 중반부부터는 보안에 필요한 명령어들이 나옵니다. 이 명령어들은 실제로 보안 이외에도 리눅스 서버를 운영하는데에도 많이 쓰이는 것들이라 서버 운영에도 상당히 도움이 됩니다. 사이버 공격을 방어하기 위해서 어떤 것을 확인하고 어떤 명령을 써야하는지 설명해주기 때문에 보안에 관심이 있는 학생들도 읽어보기 좋은 책 같습니다. 그리고 실무에서 활용하기에 좋은 스크립트 코드들이 다수있기 때문에 이를 발전시켜 복잡한 문제들을 해결 할 수 있는 능력을 키울 수 있을 것 입니다.

사람들마다 다를 수는 있겠지만, 이 책을 읽은 이후 내가 받은 느낌은 보안에 대한 부분들도 물론 있지만 리눅스 서버를 운영하는데 보안성을 어느정도는 알고 운영하자! 라는 것이었다. 사이버 보안에 중점을 둬서 다양한 보안관련 스킬들이나 예제들을 많이 소개하기보다는, 리눅스 서버를 운영하는 운영자들이 보안에 대해 어느정도의 인식을 가지게 하는 책인 것 같다. 그렇기 때문에, 꼭 리눅스 서버를 운영하고 보안에 관련된 사람들 뿐만 아니라 다양한 사람들이 읽어도 충분히 재미있는 책이다.

특히 이 책의 1부 기초는, 리눅스를 사용하는 유저들이라면 무조건 읽으면 득이 되는 부분이다. bash는 kernel을 둘러싸고 있는 shell의 하나로, 커널과의 직접적인 인터페이스들을 제공한다. 가벼운 인터페이스의 사용 외에도 bash 스크립트를 통해서 이런저런 재밌고 개발자들의 삶을 편하게 해주는 것들을 많이 할 수 있는데, 이 1부에서는 그렇게 리눅스 환경에서 인생을 편하게 하는 방법에 기초를 자세히 설명한다. Bash에서 스크립트를 프로그래밍 할 수 있고 정규표현식도 자유롭게 사용할 수 있다면, 리눅스 CLI 환경이 GUI 보다 훨씬 더 자유롭고 간단하면서 편리한 환경이라는 것을 알 수 있을 것이다.

2부에서는 bash를 이용한 사이버 보안작전이라고 제목을 지었지만, 시스템 모니터링을 통해 비정상적인 활동들을 감지하는 것이 주 내용이다. 시스템 모니터링은, 단순히 보안적인 목적뿐만 아니라, 시스템을 유지 또는 관리하기 위해서도 매우 중요하다. 그리고 단순히 모니터링하는 방법만을 소개하는 것이 아닌, 표준자료 포맷(JSON, XML 등)들을 소개하고 있어서 이러한 지식들 역시 개발자들에게 많이 도움이 될 것이다. 표준 자료 포맷은 단순히 모니터링할 로그 정보를 저장하는 것 외에도, 데이터들의 전송을 위해서도 쓰이고, 다양한 프로그램들의 내부 데이터 포맷으로도 사용되기 때문에 알아두면 이득이라고 할 수 있다. 단순히 모니터링과 데이터 포맷외에도 모니터링한 데이터들을 어떻게 정리해서 시각화까지 하는 내용이 포함되어 있어, 보안외에도 빅데이터 관련 기초를 쌓기에도 적절하다. 데이터들을 관리하고 적절한 형태로 시각화하는 것에 대한 중요성은 분야를 막론하고 항상 강조된다.

이제 3부와 4부에서 보안 관련 부분들이 본격적으로 설명된다. 이 부분들은 책을 읽는 목적에 따라 취사선택이 될 수 있는 부분이라고 생각되며, 목차를 잘 봐두고 나중에 관련된 일이 생기면 레퍼런스로 찾아보면 좋을 것 같다. 하지만, 그렇다 하더라도 4부 초반의 17장은 매우 잘 읽는 것을 추천한다. 4부의 초반, 17장에서 사용자, 그룹, 권한에 대한 설명이 나오는데 리눅스 유저들이라면 이 사용자 그룹과 권한이 얼마나 중요한지는 이미 잘 알 것이다. 리눅스를 공부하고 영문자료들을 본다면, super user 관련 설명을 읽을 때, "Great power comes great responsiblity" 라는 문구를 자주 보게 될 것이다. 이는 리눅스에서 관리자 권한을 가진다는 것이 어떤 의미인지, 그리고 특히 그 서버에 있는 유저들에게 어떤 영향력을 행사할 수 있고 파급력을 가질 수 있는지 잘 나타내는 문구이다. 리눅스를 설치할 때 단순 라이브러리들이나 프로그램들을 설치하더라도 이 권한에 따라 관리를 해야하므로, 이 부분은 1부와 같이 꼭 읽기를 권장한다.

이렇게 내용들을 하나하나 뜯어보면서 정리해보니, 리눅스 서버를 이미 잘 관리하고 보안적인 측면을 더 발전시키고자 하는 사람보다는 좀 더 대중적으로 접근한 책이라는 생각이 든다. 리눅스 커널과 상호작용하는 쉘이 주는 편리함과 강력함을 깨닫고 그러한 것들을 기반으로 리눅스를 더 잘 활용하고 싶은 사람들이 있다면, 이 책을 추천한다. 그리고, 이제 막 리눅스 서버를 관리하게 되어 막막함을 느끼는 사람들이라면 입문서로써 좋은 책이라고 생각한다. 위에 내용 정리에 따라서, 본인의 리눅스 친화력에 따라 필요한 부분들을 집중적으로 읽는다면 얻는 것이 많을 것 같다.

제가 이책을 선택한 이유는 다음과 같습니다.

* 딥러닝을 하기 위해 리눅스 환경을 많이 이용한다.

* 솔루션을 구축 및 개발 하기 위해 앱과 같은 클라이언트와 연동되는 리눅스 서버를 이용하기도 한다.

* 엣지 컴퓨팅을 이용하기 위해 리눅스 환경을 많이 이용한다.

그러다 보니, 아무래도 보안에 신경을 쓰지 않을 수가 없었습니다.

게다가 Bash 쉘의 위력(?)을 알고 있다 보니, 'bash를 활용한 사이버 보안 운영'이란 문장이 제일 먼저 눈에 띄었습니다.

이 책은 처음 커맨드 라인을 사용하는 독자들을 위해

제 1장 명령줄 첫걸음

제 2장 bash의 기초

제 3장 정규식 표현

등 3장에 걸쳐 기초 개념을 설명하고 있습니다.

그리고 '제 4장 공격과 방어의 원칙들'을 통해 사이버 보안의 기본 개념을 설명하고 있습니다.

본격적인 보안 처리는 제 2부에 담겨져 있습니다.

제 5장 자료 수집

제 6장 자료 처리

제 7장 자료 분석

을 통해 일반적인 보안 처리 방법을 설명하고 있습니다.

그리고 나서 실전에 사용할 수 있도록

제 8장 실시간 로그 감시

제 9장 도구: 네트워크 모니터

제 10장 도구: 파일 시스템 모니터

를 설명하고 있습니다.

그리고

제 11장 악성코드 분석

제 12장 서식화와 보고

를 통해 대시 보드를 만드는 방버에 대해 설명을 하고 있습니다.

제 개인적으로는 제 8장부터 12장까지는 제가 당장 적용할 수 있는 실용적인 파트라고 생각했습니다.

마지막으로 제 3부는 모의침투 에 대한 내용인데 이 부분은 아직 저에게는 낯설고 어려운 부분이었습니다.

대부분의 사용자는 윈도우나 맥의 GUI 환경에 익숙해져 있지만, 한번 쉘 스크립트에 빠져들면 그 맛과 그 무궁무진한 활용 가치는 잊을 수가 없습니다.

이책은 다시 한 bash라는 커맨드라인 쉘스크립트의 가치를 일깨워 주었으며 보안에 무지한 저에게 어느정도 개념을 잡을 수 있도록 해준 책입니다.

IT보안 업무도 상당히 다양한 분야가 있는데요 리눅스를 이용하여 서비스를 하고 있다면 쉘스크립트의 필요성은 느끼고 있지 않을까 생각됩니다. 물론 여러가지 GUI 툴도 나와있고 그중에는 무료 툴도 많이 있긴 합니다만 아무래도 커스터마이징이 들어가야 하고 단순한 작업이나 자동화, 모니터링을 위해 또 하나의 장비를 도입하는 것 자체가 부담일테니까요...

이 책은 비교적 간단한 자동화나 모니터링을 쉘스크립트를 이용해서 간단하게 하고싶다 하시는 보안 운영자를 위한 책입니다.

총 4부 22장으로 구성된 책입니다.

1부 기초는명령줄, bash 기초, 정규표현식 기초, 공격과 방어의 원칙이라는 4가지의 내용으로 bash를 다루는데 있어 가장 기초가 되는 내용과 보안 운영의 기본적인 개념을 잡는 과정입니다. 이 부분은 이미 bash를 사용해서 간단한 작업은 수행중인 분들은 뛰어넘으셔도 별 문제는 없을 것 같습니다.

2부 bash를 이용한 사이버 보안 방어 작전에서는 자료수집, 처리, 분석, 로그감시, 네트워크 모니터 도구, 파일시스템 모니터 도구, 악성코드, 서식화와 보고로 구성되어 있습니다. 여기서부터 '보안'이라는 분야의 실무자가 알아야 하는 내용인데요 간단한 웹서버를 구성하여 쉽게 따라해볼만한 내용으로 구성되어 있습니다.

3부 bash를 이용한 모의침투에서는 정찰, 스크립트 난독화, 명령줄 퍼저 도구, 거점확보로 구성되어 있습니다. 이 장에서 다루는 내용은 실제 크롤링 등을 통해 정보를 수집하고 침투하는 과정으로 내부 서비스 보호를 위해 데이터를 얻을 수 있는 수준으로 되어있지 이를 이용해 불법적인 침투 행위를 할 수 있는 수준은 아닙니다.

4부 bash를 이용한 보안 관리에서는 사용자, 그룹, 권한, 로그 항목 기록, 시스템 가용성 모니터 도구, 소프트웨어목록, 시스템 구성 검증 도구, 계정 감사 도구로 구성되어 있습니다. 2~3부가 정보보호에서 말하는 '사전통제'를 위한 내용이라면 4부에는 '사후통제'를 위한 내용으로 볼 수 있겠습니다. 보안담당자에게 사전통제만큼이나 중요한게 사후통제인데요 이 장의 내용을 활용해 사후통제의 자동화를 완전하게 시킬 수 있다면 많은 업무부하가 줄 수 있지 않을까 싶습니다.

전체적으로 깊이가 아주 깊지는 않습니다. 특히 1부의 경우 굳이 이런 내용까지 실무자 대상 도서에서 알려줘야 하나 싶을 정도의 내용도 담겨 있습니다. 하지만 GUI로 모든 것을 처리하고 있는 요즘 잊혀졌던 명령을 다시 떠올리는 차원에서 볼만한 내용이라고 생각되며 그 이후 2~4부는 환경에 따라 많은 부분을 커스터마이징 해야겠지만 예시를 응용해 상당히 많은 수작업으로부터 해방될 수 있지 않을까 싶습니다.

책에 소개되어 있는 문구들을 보았습니다.

“위기의 순간 빛을 발하는 CLI(command line interface)활용 완벽 가이드!”

이 책은 사이버보안 운영자를 위한 실무 지침서다.

리눅스 커맨드와 bash쉘을 이용한 자료 수집, 로그 분석, 침입 탐지, 역공학, 보안 관리 같은 작업을 수행하는 방법을 소개한다.

실용적인 예제로 명령줄이 제공하는 풍부한 기능을 살펴보며, 고급 도구에서 제공하는 보안 기법에 관한 통찰도 제공한다.

CLI를 활용하면 복잡한 기능도 간단한 코드로 구현할 수 있다.

CLI활용 능력을 키워 보안 운영 난제를 bash로 해결하는 마법을 체험하길 바란다.

----------------------------------------------------------

요즘은 많은 좋은 솔루션들이 생겨나면서 command line으로 작업하는거 보다는 gui환경에서 작업하게 되는 일들이 많은거 같습니다.

하지만 command line을 통한 작업에 대한 접할 수 있는 기회, 즉 node.js나 docker, git등이 인기를 끌게 되면서 아마도 개발자들에게 매력을 줄수 있었다는 생각도 들었습니다.

이 책은 bash의 사용에 집중되어 있는 느낌이고 컴퓨터 보안 분야에서 지식을 가진 분들에게 bash를 가지고 보안 업무를 하는데 많은 도움을 줄것으로 생각이 됩니다.

즉, 기존에 쓰던 도구를 스크립트로 대체 한다는 것이 아니라 기존 보안 기술을 보강 하기 위한 활용을 도와주는 책이라고 생각하시면 될거 같습니다.

보안쪽 지식이 많지 않더라도 bash 를 사용하는 많은 예제들을 볼 수 있어, 실제 시스템을 운영하시는 분들에게도 많은 도움을 줄수 있을 것으로 생각됩니다.

이 책의 구성은 처음에는 bash에 대해 알아가는 과정을 거칩니다.

command line의 개요, bash의기초, 정규식등을 설명합니다. 그리고 보안에 대한 기본적인 개념에 대해 간단하게 짚고 넘어갑니다. 공격과 방어의 원칙들 과 같은 내용을 설명합니다.

그리고 본격적으로 bash를 이용한 사이버 보안 방어를 위한 활용들 자료수집, 자료처리, 자료분석, 로그 감시, 네트워크나 파일 시스템 모니터링, 악성 코드 분석, 보고를 위한 서식화등을 설명합니다.

그리고 모의 침투를 bash를 이용해 봅니다. 여기에서는 정찰, 스트립트의 난독화, 암호화, 침투를 위한 거점 확보등을 알아봅니다.

마지막으로 bash를 이용한 보안 관리를 위한 command line들을 알아봅니다. 사용자,그룹, 권한 관리, 로그 관리, 시스템 가용성 모니터링, SW도구 사용 등을 알아봅니다.

이 책의 특징 중에 하나는 각 장 끝에 실습 과제들을 제공하거나 생각해 볼 것들을 제공합니다.

이런 내용은 보안에 대해, command line에 대해, bash활용 능력에 대한 향상을 목적으로 하고 있습니다.

일부 답은 cybersecurity Ops 웹사이트에서도 제공하고 있습니다. 직접 사이트에 들어가시면 일부 실습에 대한 동영상들도 제공을 하고 있고, 설명에 대한 포스팅도 볼수 있으니 참조하면서 보시면 좋을거 같습니다.

사실 bash를 많이들 사용해 보신 분들은 어떻게 보면 술술 잘 익힐 수 있는데, bash에서 특별히 자주 사용하는 명령어들에 대한 설명이 잘 되어 있다고 생각합니다. awk, cut, grep, egrep을 비롯하여 너무나도 많이 사용하는 명령어들을 활용하여 설명해 주고 있습니다.

해당 명령들에 대해 완벽하게 모든 설명이 책에 있지는 않습니다. 자세한 사용법이나 디테일한 설명이 필요하다면 man페이지등을 통하여 해당 명령을 좀더 깊이 알아 볼수 있습니다.

실제로 이 책에서 설명한 명령어들만 알아도 시스템이나 보안 관련된 업무에 큰 도움을 준다고 생각이 듭니다.

그리고 책에 스크립트에 대한 설명 부분이 자세히 나와 있습니다. 라인 별로 중요한 부분에 대해 설명을 해주고 있는데 자세히 되어 있기 때문에 처음 배우시는 분들에게도 이해하는데 많은 도움일 될거라 생각이 듭니다.

이 책을 한번 읽고나면 CLI환경에서 자신이 필요한 결과를 도출하기 위해 bash를 활용한 방법에 대해 쉽게 다가갈 수 있는 방법이 그려지고, 보안 분야에서 업무를 하는 분들에게는 도움이 많이 되지만, 보안에 대해 막상 어려움을 가지고 있는 분들에게는 사실 어렵기도 하지만 조금은 시스템 상에서 실습해 보며 약간의 체험과 이해를 도와 줄 수 있다고 생각합니다.